Forskere fra X-Force, IBM afdeling på cybersikkerhed – rapporteret om malware spam-campigns, i rammer, hvor kriminelle sender keylogger HawkEye på medarbejdere i industrivirksomheder e-mails på verdensplan.

Feller to måneder angriberne sprede software blandt ansatte i virksomheder, der arbejder i logistik, sundhedspleje, markedsføring og landbrug.”I cyberkriminalitet arena, de fleste økonomisk motiverede trussel aktører er fokuseret på virksomheder, fordi det er der, de kan gøre større overskud end angreb på individuelle brugere. Virksomhederne har flere data, mange brugere på samme netværk og større bankkonti at kriminelle lever af. X-Force er ikke overrasket over at se HawkEye operatører følge udviklingen, der er blevet lidt af et cyberkriminalitet norm”, - rapport X-Force-specialister.

Kriminelle er interesserede i fortrolige data og legitimationsoplysninger, senere brugt til at stjæle konti og angreb på virksomhedernes e-mails.

UDOVER, HawkEye kan uploade malware-programmer på inficerede enheder.

Under april og maj spam-kampagner angribere spredning HawkEye Reborn versioner 8.0 og 9.0 i breve angiveligt fra banker og andre legitime organisationer, Men, ifølge forskerne, vedhæftede billeder af lav kvalitet og dårligt formateret tekst. I vedhæftede filer indeholdt breve arkiv med malware fil, tidligere konverteret fra PDF til PNG, og senere i LNK. Mens udpakning det hemmeligt begynder keylogger, og, distraherende opmærksomhed, reflekterede falske opskrift.

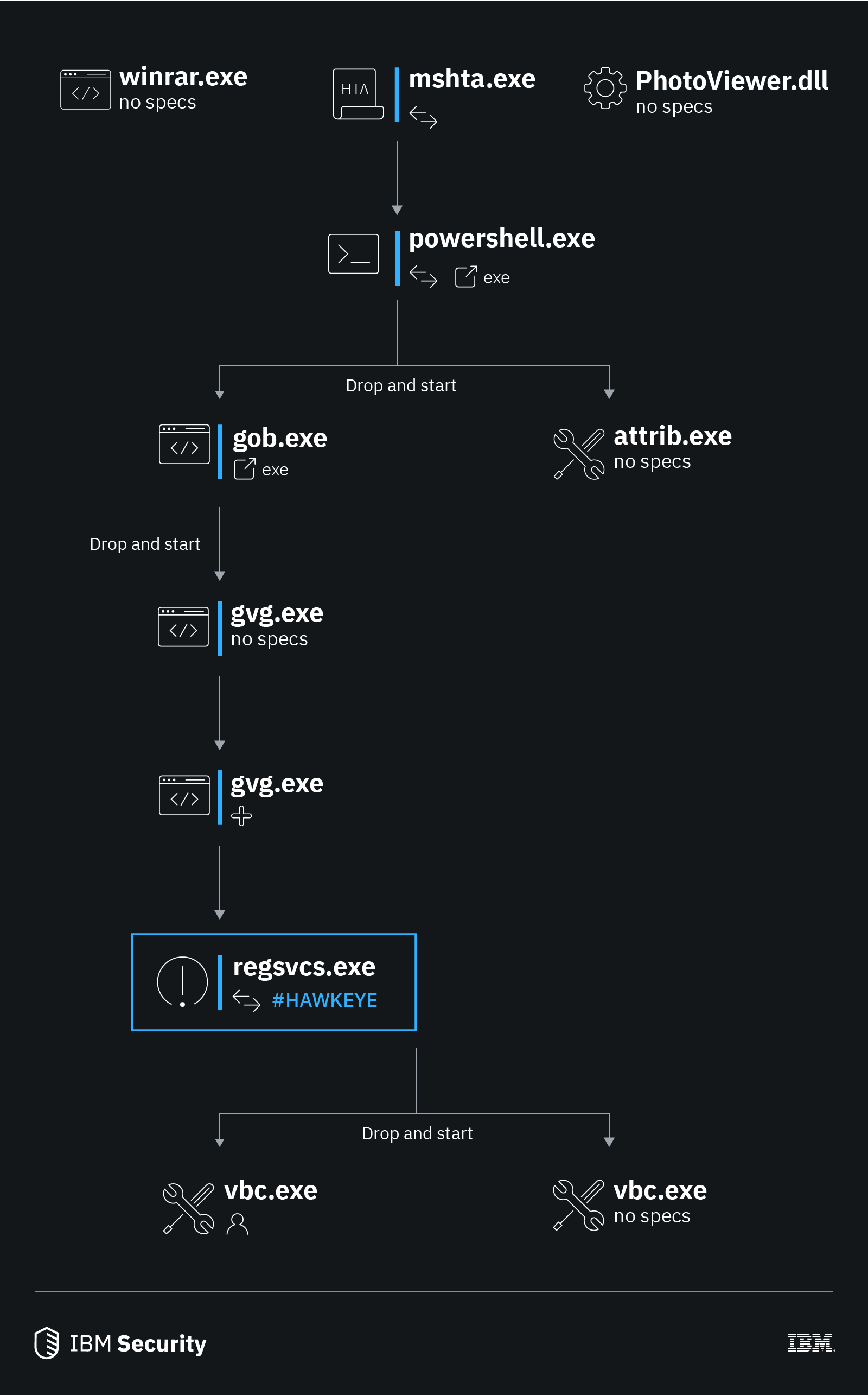

For at inficere anordninger blev brugt flere eksekverbare filer. for det første, Mshta.exe der involverede PowerShell-script for tilslutning til den placeret på angriberne AWS C&C-server og uploadet yderligere dele af et program. For det andet, var gvg.exe der indeholdt Autolt-scenariet, som sikrede automatisk start af en keylogger efter systemets genstart.

I de sidste seks år, malware fik formere ekstra moduler, der udvider mulighederne for spionage og stjæle oplysninger. Næste keylogger version, HawkEye Reborn 9, kan indsamle oplysninger fra forskellige applikationer og sende det til operatørerne, ved hjælp af FTP, HTTP og SMTP.

Eksperter siger, at i december 2018 Programmet kom til anden ejer og nu er spredt på Darknet fora gennem mellemmænd.

”Nyt ejers forandring og fornyet proces med HawkEye Reborn udvikling viser, at denne trussel vil udvikle sig i fremtiden”, - bemærkede forskere fra Cisco Talos.

- Bloker ondsindede og mistænkelige IP'er fra at interagere med deres brugere.

- Forvent og advare om trending angreb og uddanne både ledelse og brugere på nye formater og kneb.

- Bliv opmærksom på nye angreb taktik, teknikker og procedurer (ttps) bedre at kunne vurdere forretningsmæssige risiko er relevante for organisationen som cyberkriminelle udvikler deres arsenaler.