Microsoft udgav en rettelse til Exchange-fejlen, der forstyrrede levering af e-mail på lokale Microsoft Exchange-servere. Præcis ved nytåret fandt Exchange-administratorer verden over, at serverne på en eller anden måde ikke kunne levere e-mails. I stedet blev de skubbet i kø, og Windows-hændelsesloggen viste fejl. For øjeblikket har Microsoft udgivet en midlertidig rettelse. Det vil kræve, at brugerne foretager kundehandlinger. For nu arbejder virksomheden på en opdatering, der automatisk løser problemet.

"Vi har løst problemet, der forårsager, at meddelelser sidder fast i transportkøer på den lokale Exchange Server 2016 og Exchange Server 2019. Problemet vedrører en datokontrolfejl med ændringen af det nye år, og det er ikke en fejl i selve AV-motoren. Dette er ikke et problem med malware-scanning eller malware-motoren, og det er ikke et sikkerhedsrelateret problem", Det firma forklaret situationen på deres blog.

Malwaremotoren styrtede ned og skubbede e-mails til at sidde fast i transportlinjer

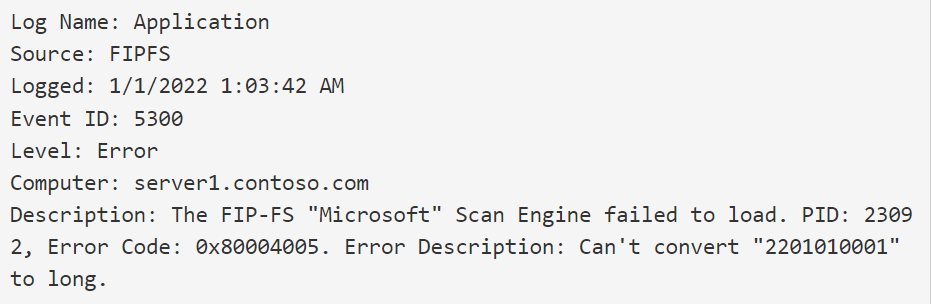

Problemet opstod, da Microsoft Exchange tjekkede versionen af FIP-FS antivirus-scanningsmotoren og forsøgte at gemme datoen i en signeret int32-variabel. Men den nævnte variabel kunne kun lagres med en maksimal værdi på 2,147,483,647. Og det er mindre end den nye datoværdi på 2,201,010,001 for 1. januar, 2022, midnat. På grund af dette styrtede malware-motoren ned og skubbede e-mails til at sidde fast i transportlinjer.

Som en midlertidig rettelse udgav Microsoft et PowerShell-script ved navn 'Reset-ScanEngineVersion.ps1.’ Ved udførelse stopper den Microsoft Filtering Management og Microsoft Exchange Transport-tjenesterne, fjern ældre AV-motorfiler og download den nye AV-motor. For at bruge det automatiserede script skal brugeren følge de næste trin på hver lokal Microsoft Exchange-server i deres organisation:

udførelsen af scriptet kan tage noget tid afhængigt af organisationens størrelse

Det vil tage noget tid for alle e-mails at blive leveret efter implementering af sådanne trin. Tiden afhænger af mængden af pushede e-mails i linjerne. Microsoft tilføjet, at den nye AV-scanningsmotor vil være versionsnummer 2112330001. Det refererer til en ikke-eksisterende dato, og administratorerne vil ikke være bekymrede igen. Også scanningsmotoren vil fortsætte med at modtage opdateringer i denne nye sekvens.

Du kan også udføre trinene manuelt, uanset hvilken måde de skal udføres på enhver lokal Exchange 2016 og udveksling 2019 server i din organisation. I tilfælde af det automatiserede script kan du udføre det på forskellige servere parallelt. UDOVER, udførelsen af scriptet kan tage noget tid afhængigt af organisationens størrelse.