En schweizisk PRODAFT-trusselsefterretning (PTI) Team offentliggjorde for nylig en rapport om deres resultater, der vedrører en af de mest berygtede cyberkriminelle bander i verden. Holdet formåede at få adgang til Contis infrastruktur og opnåede de rigtige IP-adresser på deres servere. Rapporten giver indsigt i, hvordan Conti ransomware-banden fungerer, hvor mange mål de allerede har angrebet og mere.

Conti ransomware led datalækage

"Vi er overbeviste om, at denne rapport vil tjene som et vigtigt medie til at forstå den indre funktion af højprofilerede ransomware-grupper såsom Conti, især med det formål at skabe mere effektive samarbejds- og afhjælpningsstrategier af alle autoriserede offentlige og private embedsmænd,” PRODAFT Threat Intelligence (PTI) Team skrev på deres websted med en pdf-fil af en rapport vedhæftet.

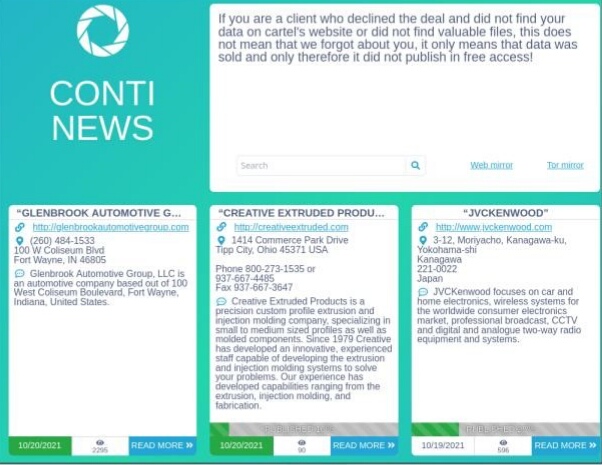

Conti er især kendt for at være en ganske hensynsløs cyberkriminel bande, som vilkårligt vil målrette mod hospitaler, politiudsendte og beredskabsudbydere. De giver ofte ikke en dekrypteringsnøgle til ofrene, selv når betalingen er foretaget. Denne særlige ransomware-gruppe skaber ofte overskrifter med sine højprofilerede mål og store beløb, som de efterfølgende kræver.

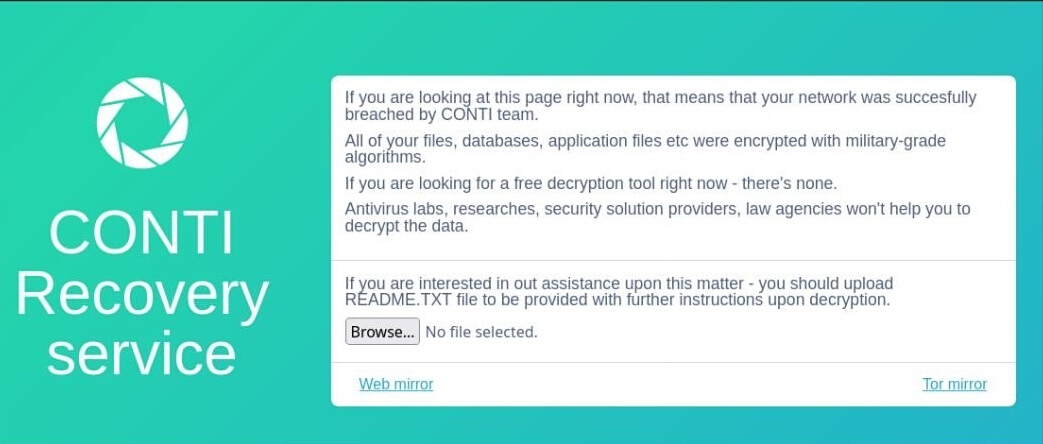

Konti ransomware ( a.k.a. Troldmands-edderkop, Ryuk og Hermes) er et ondsindet program, der forhindrer brugere i at få adgang til deres data, medmindre ofrene betaler en løsesum. Conti scanner automatisk netværk for rentable mål, udvides gennem netværket, og krypterer hver enhed og konto, den kan registrere. I modsætning til lignende ransomware-varianter, Conti ransomware fungerer som en ransomware-som-en-tjeneste (RAAS) forretningsmodel. Det betyder, at der er ransomware-udviklere, der sælger eller leaser deres ransomware-teknologier til datterselskaber. De tilknyttede virksomheder bruger igen denne teknologi til at udføre ransomware angreb.

Første gang, Conti ransomware-gruppen blev opdaget i oktober 2019. Siden da har banden opgraderet til en ransomware-variant kendt som Conti v3.0. Da gruppen fungerer som en RaaS affiliate model, rekrutterer den aktivt nye medlemmer. På 05.08.2021 det ser ud til, at en af sådanne tilknyttede selskaber har lækket Contis holddata. Det afslørede gruppens træningsmateriale, guider, interne dokumenter og meget mere. Noget som dette sker i affiliate-forretningsmodellen. En bruger ved navn m1Geelka fremsatte beskyldningerne om, at gruppen mishandlede dem med hensyn til penge.

Cyberkriminelle bande bruger opdaterede sikkerhedsudnyttelser

Conti ransomware udvikler sig konstant i dets angrebsmønster. De bruger opdaterede sikkerhedsudnyttelser såsom FortiGate og PrintNightmare, som er kendte udnyttelser med allerede tilgængelige officielle patches. Mange brugere har stadig ikke anvendt patcherne, og banden manipulerer med succes dette faktum. Da Conti fungerer som RaaS-servicemodellen, giver det banden en enorm fleksibilitet med hensyn til, hvordan man udfører et angreb. Contis tilknyttede selskaber anvender en bred vifte af metoder og blandt dem:

Blandt dem, phishing er langt den mest almindelige. En anden almindelig metode omfatter massesårbarhedsscanning. Det er, når automatiserede bots tjekker offentligt eksponerede netværk for kendte sårbarheder. Conti-tilknyttede selskaber bruger også avancerede Malware-as-a-Service-teknologier såsom BazarLoader, Trickbot og Emotet med det formål at distribuere Conti ransomware.

Rapporten afsluttes med en detaljeret beskrivelse af Contis Management Panel, statistik over gruppens aktivitet og hvordan banden styrer deres pengestrøm.