Den 26. oktober fandt aktionsdagen mod ransomware sted. Fælles styrker udførte operationer i Ukraine og Schweiz. Specialister betragter mistænkte som mål for høj værdi på grund af deres involvering i andre højprofilerede sager i forskellige jurisdiktioner. Som et resultat af operationen beslaglagde fælles styrker USD 52 000 kontant, også 5 luksusbiler. Desuden, retsmedicinske specialister vurderer i øjeblikket de elektroniske enheder for beviser og nye efterforskningsspor.

Mistænkte målrettede store virksomheder med ransomware

Ifølge Europols pressemeddelelse mistænkes aktiviteter berørt over 1 800 ofre i 71 lande. De var specifikt rettet mod store virksomheder, hvilket bragte dem til længere stilstand. Hver af de mistænkte havde specifikt tildelt job. Nogle udførte penetrationsindsats, mens andre implementerede malware såsom Trickbot. Som det næste skridt ville kriminelle ligge uopdaget selv i flere måneder for at undersøge netværket for svaghed. Først derefter ville de starte processen med at implementere ransomware. De kendte tilfælde af deres aktivitet omfatter MegaCortex, Dharma og LockerGoga.

“Mere end 50 udenlandske efterforskere, herunder seks Europol-specialister, blev udsendt til Ukraine til aktionsdagen for at bistå Rigspolitiet med at gennemføre fælles efterforskningsforanstaltninger. En ukrainsk cyberpolitibetjent blev også udstationeret til Europol i to måneder for at forberede aktionsdagen,” går i Europols pressemeddelelse.

Franske myndigheder iværksatte operationen bistået heri af Europol og Eurojust. Sammen nedsatte de et fælles efterforskningshold (JIT) som omfattede Frankrig, Norge, Storbritannien og Ukraine. Efterforskningen startede i november 2019. De amerikanske og hollandske myndigheder gennemførte deres egen undersøgelse. Europol og Eurojust bistod i alt dette ved at oprette koordinationscentre til at lette retshåndhævelsesstyrkerne. Jurisdiktionerne for alle lande-deltagere arbejdede inden for rammerne af den europæiske multidisciplinære platform mod kriminelle trusler (EMPAKT).

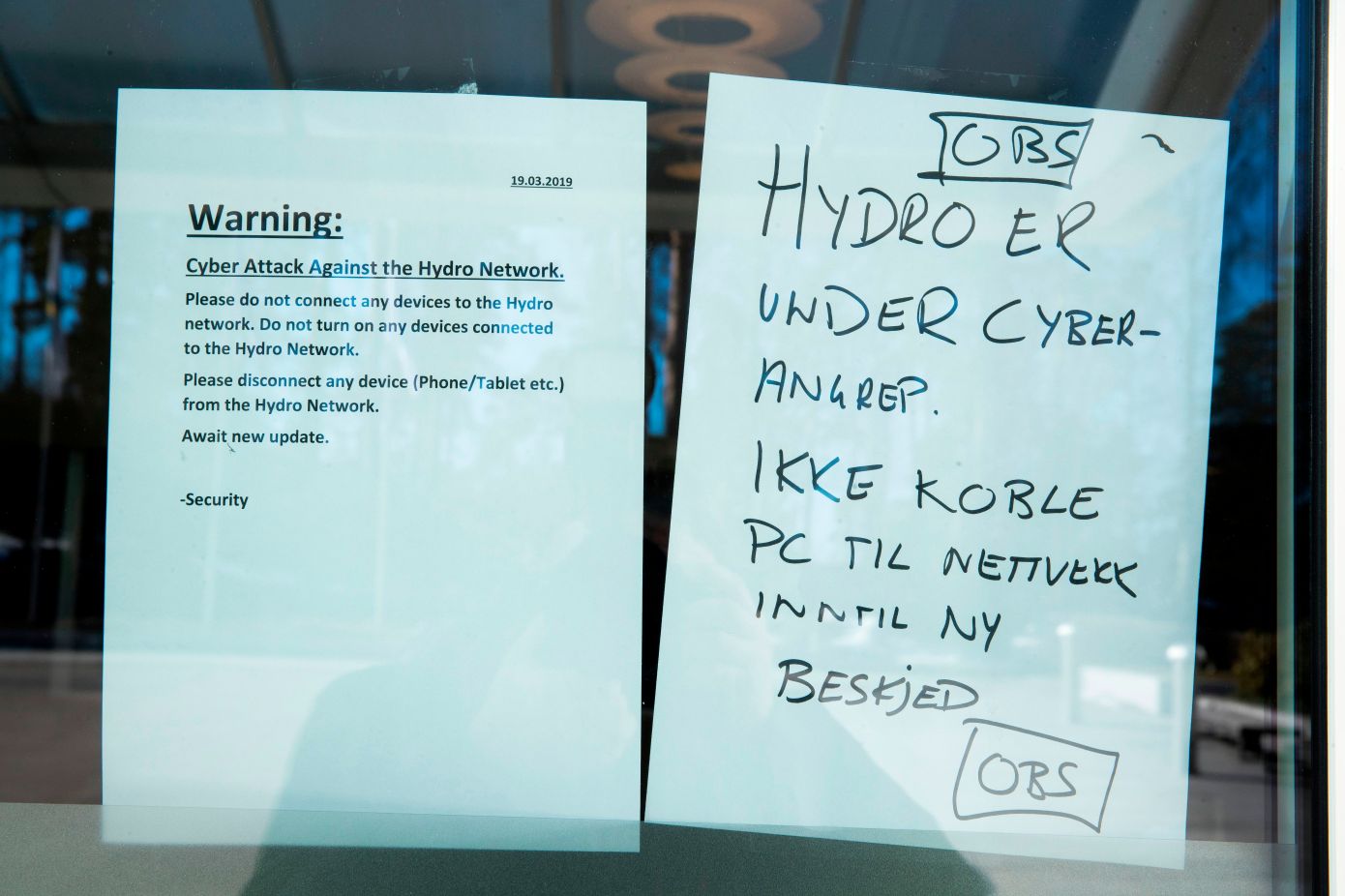

Norsk Hydro-angrebet

I en separat pressemeddelelse Norges Nationale Kriminaltjeneste (Kripos) bekræftet, at målrettede mistænkte udførte et angreb på Norsk Hydro for to år siden. Metalproducenten blev ramt af et ransomware-angreb 2019 nægter at betale de krævede penge. Tabene beløb sig til titusindvis af millioner dollars, da dele af produktionen blev stoppet. Andre navngav ikke virksomheder involveret i mistænktes aktiviteter.

FBI's Internet Crime Complaint Center (IC3) der giver oplysninger om cyberkriminalitet, rapporteret følgende statistikker. I 2020 de modtog 791,790 klager for alle typer internetkriminalitet. Tabene oversteg $4.1 milliard. Antallet af ransomware-hændelser udgjorde 2,474 hændelser rapporteret i 2020. Og det giver en stigning med 20 procent i antallet af hændelser. Kravene steg til en 225 procent stigning. Fra januar til juli 31, 2021, IC3 har modtaget 2,084 ransomware-klager med mere end $16,8 mio. i tab.